INTRODUCCIÓN

En Colombia [1], para el tercer trimestre de 2019 los accesos a internet móvil ascendían a 28,9 millones de suscriptores, en que 1,4 millones usan las redes 2G, 8,2 millones las 3G y 19,4 millones las 4G. Asimismo, para el primer trimestre de ese año [2], los accesos fueron de 28,2 millones de suscriptores, en que 1,5 fueron a través del uso de 2G, 9,5 de 3G y 17,2 de 4G, lo que supone una disminución para 2G y 3G, pero un aumento en el uso de 4G, sin embargo, es claro que aún se tiene el 39 % de los suscriptores que emplean redes por debajo de 4G.

Desde el punto de vista de los proveedores de tecnología y de los fabricantes de teléfo nos móviles [4], para el tercer trimestre de 2019, se vendieron aproximadamente (en el mundo) 2139 millones de smartphone y se proyectaron 2155 millones para 2020. En atención al alto volumen previsto en el uso de este tipo de dispositivos, es claro que se están usando algunas de las redes para la conexión hacia y desde internet, lo que incrementa la preocupación tanto de las empresas como de las personas en temas de ci berseguridad y protección de las redes. En ese sentido, en 2019 [5], el 40 % de las empre sas en América Latina tuvieron una infección por malware, mientras que el 57 % están preocupadas por el aumento en robo de información y el 61 % por el acceso indebido a sistemas. Asimismo, el 13 % de las empresas sufrieron ataques de negación de servicio (DoS, por sus siglas en inglés), y en Colombia, el 58 % de las empresas participantes en el muestreo indicaron haber tenido algún incidente de seguridad.

Por otro lado, la inseguridad en las redes de telecomunicaciones y las tecnologías de la información y la comunicación (TIC), en general, siempre será latente, acorde con la Asociación Colombiana de Ingenieros de Sistemas (ACIS) [6]. Ataques como el phishing, caballos de Troya y ataques de negación de servicio ocuparon el 49 % de los eventos de seguridad en Colombia y parte de América Latina entre 2018 y 2019. Lo anterior, suma do a las múltiples dificultades en los dispositivos móviles con respecto a la seguridad en software (Android es el sistema más usado y atacado en los últimos años [7], [9]), daría como resultado un aumento en los riesgos potenciales en el uso y la utilización de smartphone con Android en una red de telecomunicaciones. Bajo ese panorama, en Co lombia, se tiene un alto volumen de teléfonos en el mercado con sistema Android que son conectados a las diferentes redes de telecomunicaciones, lo que puede implicar que diferentes vulnerabilidades pueden ser explotadas en algún momento. En ese sentido, se tiene un aumento en las preocupaciones en torno a la seguridad (por el alto uso de las redes) y se crea la necesidad de contar con un proceso de identificación de posibles riesgos potenciales como la debida protección y controles de seguridad a desarrollar.

En este artículo, se tiene como hipótesis que, con la identificación y prevención de los riesgos de ciberseguridad en el uso de las tecnologías de telecomunicaciones a través de dispositivos móviles, se mitigan los posibles impactos que los ciberataques puedan generar. Asimismo, se expone un marco referencial sobre ataques informá ticos y tecnologías de telecomunicaciones y sus vulnerabilidades, que evidencia la posibilidad de que, a través de una breve gestión de riesgos, dichas vulnerabilidades puedan ser explotadas y se ejecute un ataque de hombre en el medio (MitM, por sus siglas en inglés) sobre una red de telecomunicaciones, para demostrar lo frágil que puede ser este tipo de redes y la consolidación de los posibles riesgos. Finalmente, se proponen algunos mecanismos para la reducción de los riesgos de exposición.

Marco teórico

Entender los ataques informáticos supone conocer los diferentes riesgos e impactos que tiene una tecnología determinada, para establecer mecanismos de control que ayuden a la reducción de los impactos. De igual manera, cuando ocurre un evento de seguridad, es necesario darle un adecuado manejo, lo cual implica identificar posibles fuentes de riesgos, vulnerabilidades, impactos y un proceso para la gestión de los incidentes.

MitM

Se define [10] como un ataque que se realiza fijando una interceptación en medio de dos puntos que intentan comunicarse y captura la información (figura 1). Esta interceptación es posible realizarla a través de programas de tipo sniffer sobre las frecuencias de radios de transmisión, para lo cual, en redes de telecomunicaciones, es necesario usar una celda falsa o algún software que permite la captura de la señal con su respectiva antena receptora (tal es el caso de GNU Radio).

El concepto de MitM es antiguo, aun así, ha sido uno de los vectores de ataque más exitosos en el transcurso de su historia. A lo largo del tiempo y del desarrollo de nuevas tecnologías, los métodos de ataque han variado para ser más efectivos, sin embargo, en el fondo continúa siendo la misma base para interceptar la información entre dos puntos para sustraerla (principio de confidencialidad), cambiarla o modi ficarla (principio de integridad) o negar el acceso a dicha información (principio de disponibilidad), según el fin que el atacante busque [11]. Una de las características más importante de este ataque, y que lo hace peligroso, es su versatilidad para explo tar diferentes vulnerabilidades en diferentes escenarios, por ejemplo, en sistemas operativos, en routers, servicios web, red de telecomunicaciones, entre otros.

Algunas de las técnicas o variantes del MitM son conocidos como monkey-in-the-mi ddle, bucket-brigade attack y session hijacking [12]. Por otro lado, se tiene una descrip ción de al menos tres formas de categorizar los ataques MitM más comunes [13], son estos: a) MitM basado en técnicas de suplantación, b) MitM basado en el canal de co municación donde se ejecuta el ataque y c) MitM basado en la ubicación del atacante y el objetivo en la red.

Vulnerabilidades en sistemas operativos

Las vulnerabilidades [14] son errores, fallos o huecos de seguridad que están conteni dos en un desarrollo de un software, plataforma o programa informático, y que en al gunas ocasiones pasan desapercibidos al programador o administrador del sistema, pero que los atacantes o cibercriminales tienen la capacidad de identificar y detectar, quienes a través de diferentes ataques generan múltiples actividades que crean ries gos en los sistemas e impactos negativos a estos, tales como ingresar al sistema ope rativo y de archivos, modificar el comportamiento del sistema, implantar malware y, en casos extremos, controlar el dispositivo comprometido de forma remota. Pero las vulnerabilidades se manifiestan a veces desde el diseño mismo de programas o ser vicios informáticos. En algunas ocasiones, no se considera la verificación de datos o archivos de entrada, que, al ser recibidos por el sistema, generan un comportamien to no esperado cuando se explota una vulnerabilidad, la cual termina siendo un alto riesgo en la tecnología usada.

Tecnología 3.5G

El término 3.5G se emplea para referirse a las versiones del estándar UMTS (por sus siglas en inglés) que ofrecen mejoras en la capacidad, el rendimiento y la eficiencia con respecto a la primera versión. Una de las versiones UMTS se conoce como HSDPA (por sus siglas en inglés), la cual permite alcanzar velocidades de descarga de infor mación desde los 2.0 Mbps en condiciones ideales de funcionamiento (como en una oficina) y velocidades promedio de 800 Kbps [15], tecnología que en funcionamiento permite alcanzar velocidades de 7,2 Mbps y 14 Mbps en condiciones ideales; poste riormente, la UMTS toma una evolución hacia 4G (denominada LTE, por sus siglas en inglés). El modelo de cobertura global que ofrece GSM (por sus siglas en inglés) ha servido de base para que UMTS/HSDPA logre mayor aceptación [15].

Una red 3.5G está basada en la tecnología HSDPA (por sus siglas en inglés ) que ofrece tasas de transferencias de datos muy alta y una mejora de velocidad en el downlink (bajada de datos), mas no en el uplink (subida de datos).

Para mejorar la velocidad de uplink, existe la tecnología HSUPA (por sus siglas en in glés) que puede brindar servicios de descarga de contenido, videos y streaming. Esta red 3.5G se complementa con la red GSM en varios sentidos, por ejemplo, en el uso de un mismo chip y número de línea tanto para el servicio de GSM como para los servi cios de 3G y 3.5G [16]. También tiene una generación intermedia conocida como 3G+ denominada HSPA (por sus siglas en inglés) con capacidades de transmisión de datos que podrían alcanzar velocidades de hasta 14,4 Mbps en el enlace descendente y 5,8 Mbps en el enlace ascendente.

Otra característica muy importante y visible, especialmente para los usuarios, fue la introducción del SIM card (por sus siglas en inglés), donde se almacena la informa ción de subscripción de los usuarios, que es independiente del terminal telefónico móvil. Aunque esta característica se introdujo en la tercera generación, la SIM card también fue adoptada por la tecnología 2G.

En atención a los problemas de seguridad en telecomunicaciones, y acorde con el portal de búsquedas de vulnerabilidades National Vulnerability Database (NVD), en 2019 se publicaron al menos dos vulnerabilidades consideradas críticas en el proto colo HSPA, así como otras en 2018 y 2017. Estas son:

CVE-2018-11422. Publicada el 3 de julio de 2019, es una vulnerabilidad en G3100-HS PA Series, en que la información es enviada en texto plano, lo que implica poder interceptar esta (a través de un MitM) y realizar modificaciones, tales como subir o bajar configuraciones o actualizar firmware [17].

CVE-2018-11421. Publicada el 3 de julio de 2019, afecta a G3100-HSPA Series y se en contró que la información va en texto plano, un atacante puede interceptarlo (con un MitM) y obtener información sensible, incluso, las contraseñas de los administra dores [18].

CVE-2018-5455. Publicada el 5 de marzo de 2018, los investigadores descubrieron un problema de integridad en el componente Moxa OnCell G3100-HSPA, lo que permite que se pueden ejecutar ataques de fuerza bruta saltando la autenticación y obtenien do acceso al dispositivo [19]. Este problema de seguridad es similar a la CVE-2017-7915, en el cual un atacante puede hacer uso del problema de autenticación para compro meter el sistema a través de la instalación no consentida de un componente software, y permitir con este software un ataques de tipo MitM.

CVE-2017-7913. El 29 de mayo de 2017, sobre el componente Moxa OnCell G3110-HS PA, fue publicada una vulnerabilidad en el almacenamiento del archivo de configura ción, el cual expone sin protección parámetros que representan contraseñas, y per mite que un atacante puede ingresar y extraer información [20].

Sistema de radio definido por software

Las plataformas físicas de radio son complejas y requieren un alto costo y mante nimiento si se necesita realizar algunas pruebas funcionales. Los sistemas de radio definidos por software-SDR fueron desarrollados para la facilidad académica y con ceptual [21], lo cual permite una simulación y comprobación de errores, y con ello poder tomar decisiones e implementaciones reales. La tecnología de telecomunica ciones que puede ser simulada a través del software permite recrear escenarios con diferentes funcionalidades y frecuencias, así como modular, demodular y sintonizar diferentes frecuencias de radio [22].

De las plataformas SDR (por sus siglas en inglés), GNU Radio es una herramienta de código libre que permite la creación (simulación) de frecuencias de radio a través de bloques de procesamiento, igualmente puede interactuar con componentes hardwa re externos como antenas de diferentes frecuencias [23].

Ciberataques

Como se ha indicado, algunas de las técnicas usadas son los ataques por suplantación que involucra una o varias víctimas (estos son los extremos finales, celulares y ante nas repetidoras o estaciones base) y el atacante. Algunas de las técnicas [24] usadas son el ARP spoofing, DNS spoofing, IP spoofing y ataque de estación base falsa (FBS, por sus siglas en inglés). Estos ataques permiten, a través de la interceptación de las co municaciones, obtener la información suficiente y necesaria para suplantar, lo que conlleva vulnerar el sistema. Los ciberataques en estaciones base y las interceptacio nes de GSM, a través de implementación de redes definidas por software, pueden ser ejecutadas de manera simple. Es posible establecer, al menos, dos tipos de ataques [25] que pueden realizar sobre la estación transceptora base (BTS, por sus siglas en inglés) falsa, igualmente se pueden crear estaciones base para fines de captura mali ciosa del tráfico en tránsito; con ello, cuando un dispositivo hace una conexión GSM, es posible la captura de datos como el IMSI o IMEI (por sus siglas en inglés).

Desde el punto de vista de la detección, y tratándose de un ataque que se ejecuta desde la interceptación de las ondas, es difícil su identificación para un posterior control. Sin embargo [26], se han presentado algunas técnicas (a modo de propuesta) que puedan dar solución a la identificación y control de ataques MitM, una de ellas es lograr identificar si el ataque hace parte de una suplantación (falsa radio base). El método consiste en identificar la cantidad de celdas (que se tiene por topología en una cobertura determinada) comparadas con los resultados después de hacer un escaneo de celdas disponibles reales; en caso de existir alguna diferencia, se tendría el supuesto de que existe una celda falsa.

Otro mecanismo usado por los atacantes es a través de mensajes de texto, los cuales han tenido una gran repercusión en los temas de seguridad, tal es el caso de malware por SMS (por sus siglas en inglés), secuestro de archivos, bombardeo y spoofing de SMS y otros ataques [27].

En ese sentido, los investigadores encontraron una vulnerabilidad en los dispositivos móviles conocido como Simjacker, que permite a los atacantes, a través de mensajes de texto, inyectar software espía (spyware) y tomar posesión del dispositivo (forma re mota) mediante el uso malicioso de la SIM card. Algunos dispositivos como Samsum y Motorola son susceptibles de dichos ataques, registrados a través de los CVE-2019-16257 y CVE-2019-16256 [28], a lo que se suma, en particular, que Colombia es uno de los paí ses afectados por esa vulnerabilidad. Asimismo, el uso de técnicas de ingeniería social, para que atacantes puedan obtener información relevante de clientes o personas, son muy eficientes, dado que este tipo de ataques aprovecha el desconocimiento, la desin formación de los usuarios finales y el alto uso de las redes sociales.

Otro caso del ataque es SIM swapping [29], [30], en que un atacante con información básica puede obtener datos desde el operador de telefonía y, con ello, lograr realizar ataques de intercambio de SIM o negar el servicio (DoS, por sus siglas en inglés) a través de la red.

Gestión de riesgos

La gestión de riesgos es un proceso interactivo que permite la obtención de posi bles impactos sobre diferentes activos de información, para lo cual un riesgo es la posibilidad que una amenaza explote una vulnerabilidad en un activo determinado y genere un impacto negativo al sistema [31]. Las diferentes normas establecen pro cedimientos capaces de identificar, analizar, evaluar y entregar los riesgos sobre un proceso o sistema a través de una matriz de aceptabilidad o mapa de riesgos y, con ello, lograr crear un plan de tratamiento que permita la reducción de posibles riesgos de exposición [32].

METODOLOGÍA

Conscientes de la necesidad de fortalecer los procesos de seguridad sobre las dife rentes redes y recursos informáticos, se plantea una alternativa de cómo identificar y mitigar distintos ciberataques en las redes y los dispositivos móviles. Esta metodo logía se desglosa en tres fases. En una primera fase, se analizan las posibles vulnerabilidades con sus impactos (gestión de riesgos) acorde con las posibles fuentes de amenazas, se consulta en la CVE, se calculan los riesgos a través de una metodología ajustada y se obtiene un mapa de riesgos de 3 × 3 donde el proceso está dado por levantamiento de activos, obtención de amenazas y vulnerabilidades, así como calificación de los escenarios de riesgos.

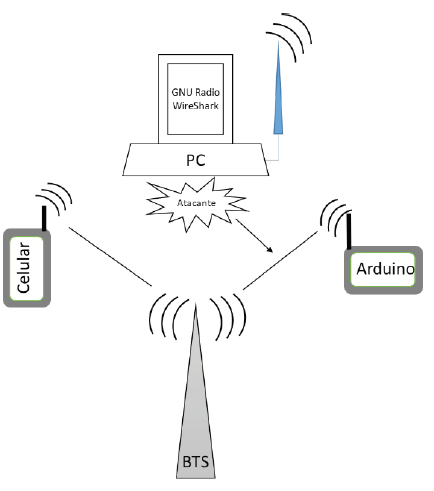

En una segunda fase, se hace una prueba práctica de cómo obtener información del tráfico de red (captura de datos de una llamada móvil en curso) para establecer posibles ataques de tipo MitM, se comprueba parte de los riesgos obtenidos, se configura una ar quitectura (figura 6) básica, se hace uso de GNU Radio y software para captura de paque tes Wireshark y, finalmente, se entregan propuestas de mitigación de posibles impactos.

RESULTADOS Y DISCUSIÓN

Análisis de riesgos y sus impactos

Como se indicó en la conceptualización, existen diferentes vulnerabilidades en las redes de telecomunicaciones y en los dispositivos móviles, debilidades que pueden ser explotadas por diversos actores según su objetivo a perseguir. Uno de los meca nismos para calcular los posibles impactos sobre la información que puedan gene rarse con diferentes ataques informáticos es la gestión de riesgos, la cual, a través de una serie de pasos secuenciales, permite establecer un nivel de impacto relativo acorde con la organización y su nivel de tolerancia [31]. Dentro del proceso de gestión de riesgos, se establece una identificación de activos, una identificación de amenazas y vulnerabilidades, posibles impactos y unos resultados consolidados en un mapa de riesgos [33].

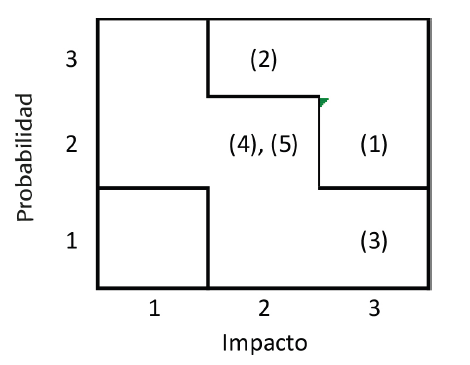

Para calcular los posibles impactos en las redes de telecomunicaciones, se siguió el proceso dado en la norma ISO 27005:2018 [31], pero con una matriz de 3 × 3 a efec tos prácticos (la norma indica una matriz de 5 × 5), para lo cual la probabilidad de ocurrencia en la norma ISO (muy bajo, bajo, medio, alto, muy alto) queda con tres valores: bajo (valor de 1), medio (valor de 2) y muy alto (valor de 3). Asimismo, para el impacto, en la norma ISO, se definen los valores muy bajo, bajo, medio, alto, muy alto; para este artículo, queda definido un impacto muy a (valor de 3), medio (valor de 2) y bajo (valor de 1), de modo que son estos los valores claves para su medición.

En consecuencia, se hace levantamiento de activos, identificación de amenazas para los activos y creación de escenarios de riesgos y calificación. Para obtener el mapa de ries gos, al escenario de riesgos se le da un valor en probabilidad (siendo 3 el valor máximo, muy alto) e impacto (siendo 3 el valor máximo, muy alto) si esa amenaza se consolida. Se usó una matriz de 3 × 3 (figura 2) con las siguientes distribuciones acorde con la zona o el nivel de aceptabilidad: riesgo bajo (A), riesgo medio (B) y riesgo alto (C).

Los activos evaluados son las redes de telecomunicaciones y los dispositivos móviles. Entre las amenazas se consideraron malware, ataque SMS, DoS/DDoS y la interceptación o el robo de información. Los escenarios de riesgos tienen la siguiente valoración (tabla 1):

Como se muestra en la tabla 1, y luego de realizar la valoración, estamos frente a cinco escenarios posibles de riesgos, los cuales fueron calificados en probabilidad e impacto, tras lo cual se obtuvo el siguiente mapa (figura 3):

Acorde con el mapa de riesgos, existen dos riesgos altos y tres medios, para lo cual es necesario establecer mecanismos de mitigación que ayuden a conservar la infor mación y evitar que los riesgos se consoliden. Cuando tenemos redes de telecomuni caciones, es muy probable, como se evidencia, que los ataques informáticos pueden generar grandes problemas y repercusiones en la disponibilidad por causa de malwa re o SMS.

Por otro lado, los riesgos que están en la zona de riesgo medio (B) son de especial cuidado, dado que estos deben ser revisados periódicamente para no aumente su probabilidad de ocurrencia y se generan impactos negativos mayores.

Laboratorio de análisis del riesgo de interceptación o robo de información

Como evidencia de la posible consolidación de los riesgos ya identificados, se realizó una prueba práctica de interceptación y robo de información en una red de telecomuni caciones (riesgo 5, figura 3). Para el montaje de la red de prueba (realizando llamadas a través del operador respectivo), se usó un programa desarrollado en Arduino Mega con su módulo GSM-SIM900 (figura 4) para la interceptación de dichas llamadas, se empleó una antena para 3.5G + GNU Radio y se realizaron capturas con Wireshark.

En la figura 5, se puede observar el montaje realizado con todos los componentes.

En el proceso de ensamble de los componentes, se consideró la conexión del Arduino hacia cualquiera de las antenas (BTS, por sus siglas en inglés) disponibles por el proveedor de servicios. De mismo modo, se conectó la antena 2000 MHz a un Linux con GNU Radio para la escucha del tráfico en tránsito (como antena atacante); dicho tráfico es capturado a través de Wireshark y, con ello, se logró la extracción de la información relevante de las conexiones. Para el siguiente paso, se implementó un programa para Arduino con una conexión hacia las redes GSM (figura 6); una vez compilado el progra ma, se ejecutó la llamada, la cual es capturada por la antena del atacante.

Fuente: elaboración propia.

Figura 6 Código fuente de Arduino para la ejecución de las llamadas de pruebas.

Antes de la ejecución de la llamada, se tiene activo el programa en GNU Radio que localiza en un rango de frecuencias (entre 870 MHz y 1900 MHz, frecuencia ya esta blecida por el proveedor de servicio) capaz de escuchar la transmisión de broadcast de todas las posibles llamadas cursantes (figura 7).

Con la captura de la señal, se activa Wireshark (figura 8) para la visualización de da tos cursantes por la antena del atacante:

Fuente: elaboración propia.

Figura 8 Información desplegada desde Wireshark una vez se ejecuta la captura de información.

Como se puede apreciar (figura 9), parte de la información que se logra capturar (de for ma simple) es el IMSI (por sus siglas en inglés) y otros datos y, con ello, se demuestra la posibilidad de que el riesgo de interceptación y robo de información se consolide y sea real. En consecuencia, con herramientas básicas, un atacante puede, eventualmente, obtener información relevante en una llamada telefónica y, con ello, poder actuar en diferentes frentes de la seguridad: robo de información sensible, ataques a las redes y dispositivos móviles, inyección de códigos maliciosos (malware), entre otros. Además, estas acciones técnicas se pueden potencializar con el uso de ingeniería social [29] y au mentar la probabilidad de ocurrencia, efectividad y niveles de impacto.

Posibles impactos y recomendaciones de seguridad

En atención a que los diferentes ataques técnicos que pueden generar, o desde la red de telecomunicaciones, o en Android directamente, es claro que un ataque MitM afectaría la disponibilidad, integridad y confidencialidad de la información. Algunos de los impactos podrían ser:

En la pérdida de disponibilidad, no se tendría conexión con las antenas o torres de comunicación desde los celulares, igualmente se podría desconectar la llamada.

El lograr interceptar información (figura 9) permite a un atacante robar datos que pueden ser técnicos o personales, en consideración a que se podrían visualizar las tramas y los datos enviados, lo que supone una clara violación a la intimidad si los datos obtenidos representan a las personas (principio de habeas data).

Para el caso de la integridad de datos, si se logra obtener copia de la información, se podría modificar esta o ingresar al sistema desde la red de telecomunicaciones (por fuerza bruta, ingeniería social o haciendo uso de una explotación de la vulne rabilidad en Android); en cualquier situación, se modificarían datos para obtener acceso y ganar privilegios.

En general, los impactos, en atención a la cantidad de celulares y tipo de tecnología que es usada en Colombia, supone un estado crítico a la hora de ejecutar este tipo de ataques y una alta probabilidad de éxito. Para reducir posibles impactos, se sugiere revisar normas como ISO27001:2013 [34], ITU serie X500 [35] o NIST 800-53 [36], en tre otras.

Por otro lado, y a fin de reducir otros riesgos de exposición, para el caso de infección por malware en el smartphone, es necesario que los usuarios finales tengan configu radas las protecciones de los proveedores de los móviles o la instalación de un sof tware antivirus que tenga aplicabilidad. Para los riesgos de negación de servicio (DoS/ DDoS), y en consideración a que la consolidación de estos se puede presentar en la red de telecomunicaciones (del lado del proveedor de servicio [ISP, por sus siglas en inglés), es necesario que el ISP implemente mecanismos de tipo DPI (por sus siglas en inglés) o mecanismos de continuidad de negocio que permitan la operación continua. Un programa de sensibilización y cultura hacia los usuarios finales es importante, lo que permitirá la reducción de ataques de tipo ingeniería social o ejecución remota a través de SMS, por lo cual la capacitación es fundamental para el entendimiento de la seguridad, así como conocer los riesgos de las redes sociales y su uso cotidiano.

CONCLUSIONES

Conocer el funcionamiento de la tecnología de telecomunicaciones en relación con el uso y las amenazas de seguridad permite, con las herramientas adecuadas (administrativas y técnicas), vulnerar el sistema y obtener información valiosa, o en tránsito o local de los sistemas, dado que un atacante con pocos recursos podría eventualmente hacer una captura de tráfico en las redes móviles y hacer uso de esta para fines maliciosos.

Se hace necesario, dada la cobertura actual de las redes móviles de telecomunicaciones en Colombia, pensar cómo identificar y proteger o controlar los diferentes ataques en dichas redes (en el uso de la tecnología actual o futura), en que los proveedores de telecomunicaciones desempeñan un papel muy importante en ese sentido. Asimismo, se plantea la necesidad de encontrar controles alternos que puedan ser propuestos por los diferentes proveedores de tecnología cuando no se puede actuar directamente sobre los riesgos, no se cuenta con un control específico o dicho control es costoso de implementar. También contar con medidas preventivas enfocados a las personas es fundamental, en atención a que los riesgos deben ser tratados (evitar, transferir, reducir o aceptar) independiente de la solución técnica o administrativa que pueda darse.

La gestión de riesgos es un mecanismo clave para la identificación de posibles amenazas e impactos en los sistemas, con lo cual usar un framework o norma para ello es fundamental a la hora de establecer los niveles de consecuencia a que se enfrenta una organización. En ese sentido, es necesario establecer un mecanismo de búsqueda continua de nuevas vulnerabilidades en los sistemas, consultado con los proveedores de servicio, fabricantes o fuentes como la CVE, así como establecer procesos de actualización permanente.